Ataques WordPress: por qué tu web recibe intentos aunque sea pequeña y cómo protegerla sin volverte loco

Los ataques WordPress son una realidad incluso en webs pequeñas y recién creadas, y entender por qué ocurren es clave para proteger tu sitio sin miedo.

Montas tu web con calma.

Un WordPress sencillo, recién creado, sin apenas tráfico. Todo funciona bien… hasta que un día entras al panel y ves avisos: IPs bloqueadas, intentos de acceso desde países que no conoces, ataques a wp-login.php, llamadas a xmlrpc.php.

La reacción es casi automática:

“¿Por qué me pasa esto a mí?”

“¿Me están atacando?”

“¿He hecho algo mal?”

Si te has visto reflejado en esto, respira tranquilo. No estás solo y, sobre todo, no es nada extraño. De hecho, es justo lo contrario: es lo normal hoy en día cuando tienes un WordPress expuesto a internet, aunque sea una web pequeña, nueva y sin relevancia aparente.

Vamos a explicarlo bien, con calma y sin alarmismos.

Por qué hay tantos ataques a WordPress hoy en día

WordPress es el gestor de contenidos más usado del mundo. Y eso, aunque es una ventaja enorme, también lo convierte en un objetivo constante.

Pero aquí hay algo importante que conviene entender desde el principio:

la mayoría de los ataques a WordPress no son personales.

No hay nadie sentado delante de una pantalla pensando en tu web concreta. Lo que hay son bots automáticos recorriendo internet las 24 horas del día, escaneando rangos de IP completos y probando accesos de forma masiva.

Estos bots hacen siempre lo mismo:

- buscan instalaciones WordPress activas

- prueban rutas conocidas como

wp-login.phpoxmlrpc.php - lanzan combinaciones de usuarios y contraseñas comunes

- y, si no lo consiguen, pasan a la siguiente web

Todo esto ocurre sin que tu sitio tenga tráfico, autoridad o “importancia”.

Es un proceso industrial, no selectivo.

Por qué incluso un WordPress recién creado recibe ataques

Esta es una de las dudas más habituales, y también una de las que más tranquilidad da cuando se entiende bien.

Muchas personas piensan que los ataques llegan cuando una web crece, cuando empieza a posicionar o cuando genera ingresos. Pero la realidad es otra.

En cuanto tu WordPress:

- está online

- responde a peticiones HTTP

- y se encuentra dentro de un rango de IP público

ya forma parte del radar automático de estos bots.

En el caso de un VPS, como los de IONOS u otros proveedores grandes, esto se nota todavía más. Los atacantes saben que esos proveedores alojan miles de webs, muchas de ellas WordPress, y por eso escanean bloques completos de IPs, no sitios individuales.

No importa si tu web:

- es sencilla

- está recién hecha

- no tiene visitas

- o solo la conoces tú

Si está accesible desde internet, será probada.

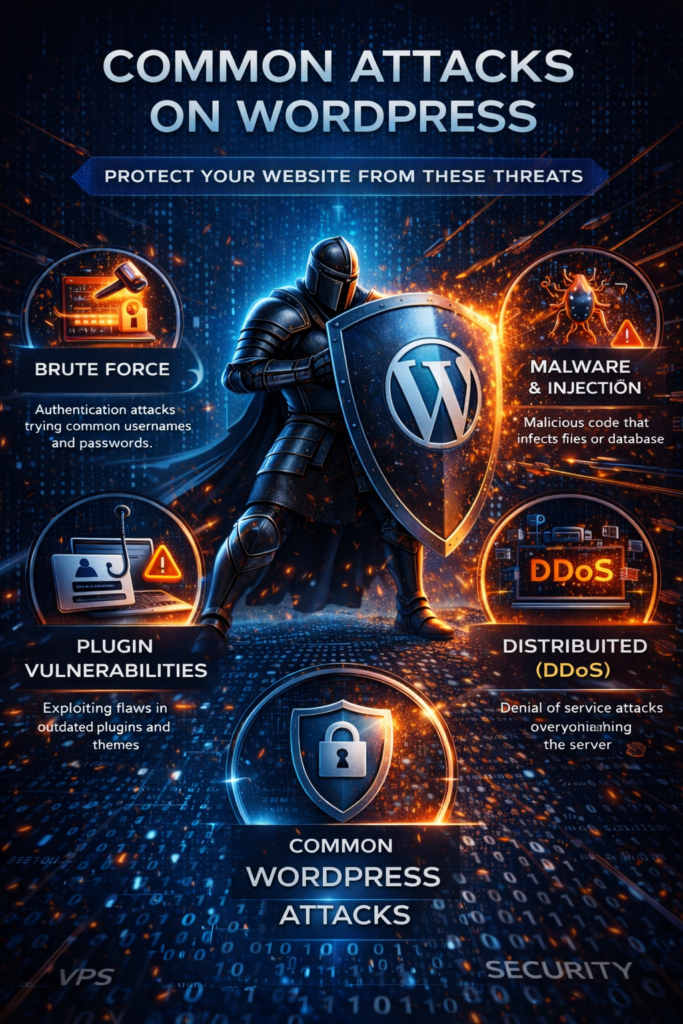

Los ataques más comunes que verás en WordPress

Cuando revisas los registros de seguridad o los avisos de un plugin como Wordfence, casi siempre aparecen los mismos patrones. No es casualidad.

Ataques a wp-login.php

Es el clásico.

Aquí intentan acceder al panel de administración probando usuarios habituales como:

- admin

- administrador

- nombres propios

- combinaciones automáticas

La gran mayoría de estos intentos fallan y quedan registrados como accesos bloqueados.

Ataques a xmlrpc.php

Este punto genera muchas dudas porque mucha gente ni siquiera sabe qué es xmlrpc.php.

Es un archivo que permite ciertas funciones remotas en WordPress, pero también ha sido históricamente un vector de ataques de fuerza bruta y abuso. Por eso es tan habitual ver intentos constantes ahí.

En webs sencillas, que no usan aplicaciones móviles ni servicios externos específicos, no suele ser necesario mantenerlo abierto.

Fuerza bruta automatizada

Aquí no hay inteligencia ni estrategia.

Simplemente:

- usuario

- contraseña

- repetir

Una y otra vez, contra miles de sitios.

Cuando ves decenas o cientos de intentos desde países distintos, con navegadores extraños o versiones antiguas, estás viendo exactamente esto.

Qué buscan realmente con estos ataques

Esta es otra pregunta clave que ayuda a quitar miedo.

En la mayoría de los casos buscan:

- webs mal configuradas

- contraseñas débiles

- instalaciones sin actualizar

- plugins vulnerables

No buscan tu contenido, ni tu proyecto, ni a ti como persona.

Si consiguen entrar en una web vulnerable, el objetivo suele ser:

- inyectar spam

- redirigir tráfico

- alojar malware

- usar tu servidor como parte de una red mayor

Por eso las webs pequeñas también les sirven. No necesitan que tu sitio sea famoso; solo necesitan que sea débil.

Qué pasa si un ataque consigue tener éxito

Aquí conviene ser claro, pero sin dramatizar.

Si un atacante consigue acceso real a tu WordPress, pueden pasar varias cosas:

- tu web empieza a mostrar enlaces raros

- aparecen redirecciones a sitios sospechosos

- Google te marca como sitio inseguro

- el servidor se usa para enviar spam

- el rendimiento cae sin motivo aparente

No siempre es evidente al principio, y por eso la prevención es tan importante.

La buena noticia es que la mayoría de estos escenarios se evitan con medidas básicas bien aplicadas, sin necesidad de ser experto en seguridad.

Cómo defender un WordPress sencillo sin ser experto

Aquí es donde mucha gente se pierde, porque internet está lleno de listas interminables, configuraciones complejas y recomendaciones que no siempre aplican a un sitio pequeño.

La realidad es más simple.

Para un WordPress sencillo, bien mantenido, suele ser suficiente con:

- contraseñas fuertes

- usuarios bien gestionados

- actualizaciones al día

- un plugin de seguridad bien configurado

Herramientas como Wordfence hacen muy bien su trabajo cuando se entienden y se usan con sentido común.

Si ves ataques bloqueados, eso no es una señal de peligro:

es una señal de que la protección está funcionando.

¿Es suficiente con que Wordfence bloquee ataques?

Bloquear intentos no significa que tu web sea invulnerable, pero sí indica que estás en un nivel de seguridad razonable para la mayoría de proyectos personales y profesionales pequeños.

Lo importante no es eliminar los intentos (eso es imposible), sino:

- que no consigan entrar

- que no saturen el servidor

- que no aprovechen vulnerabilidades conocidas

Cuando la protección está bien configurada, los ataques pasan de ser una amenaza a ser simple ruido de fondo.

Las preguntas que todos nos hacemos cuando vemos ataques en WordPress

¿Por qué me atacan a mí si mi web no es importante?

Porque no te atacan a ti.

Atacan a todo lo que encuentran automáticamente.

¿Pueden hacer algo si nunca entran al panel?

No. Si los intentos están bloqueados y no hay accesos reales, no hay infección.

¿Tengo que ser experto en seguridad?

No. Para la mayoría de webs, aplicar bien lo básico es más que suficiente.

¿Una web pequeña también interesa a los atacantes?

Sí, porque buscan cantidad, no calidad.

Un mensaje final de tranquilidad

Ver intentos de ataque en WordPress impresiona la primera vez. Es normal.

Pero cuando entiendes cómo funciona internet hoy, todo encaja.

Tener ataques no significa que estés haciendo algo mal.

Significa que tu web está viva, visible y protegida.

Y eso, bien gestionado, es exactamente donde quieres estar.

Ataques WordPress (continuación)

Hasta aquí ya hemos entendido algo clave:

los ataques existen, son constantes y no tienen nada que ver contigo como persona ni con el tamaño de tu web. Ahora vamos a bajar un poco más al detalle, porque aquí es donde suele aparecer la confusión… y donde muchos empiezan a hacer cosas innecesarias.

El error más común: pensar que “algo va mal” porque hay ataques

Cuando ves decenas o cientos de intentos bloqueados, el instinto es pensar:

- “He configurado algo mal”

- “Mi WordPress es inseguro”

- “Esto no debería pasar”

- “Tengo que cerrar la web o tocar mil cosas”

Y no.

De hecho, suele ser justo lo contrario.

👉 Si ves ataques en los registros, es porque los estás viendo.

Y si los estás viendo, normalmente es porque hay una capa de seguridad funcionando.

Las webs realmente vulnerables muchas veces no muestran nada, hasta que el problema ya está hecho.

Ataques no significa vulnerabilidad

Esto es muy importante y merece decirse claro.

Un WordPress vulnerable es aquel que:

- no está actualizado

- tiene plugins abandonados

- usa contraseñas débiles

- no limita accesos

- no tiene ningún sistema de detección

Un WordPress atacado, en cambio, puede ser perfectamente:

- actualizado

- bien configurado

- protegido

- estable

La diferencia es enorme, y confundir ambas cosas genera miedo innecesario.

Por qué WordPress es tan atacado frente a otros sistemas

No porque sea peor.

Sino porque es más popular.

Los atacantes buscan:

- superficies grandes

- patrones repetibles

- configuraciones comunes

WordPress cumple esas tres cosas.

Eso no lo hace inseguro por defecto.

Lo que lo hace inseguro es dejarlo abandonado.

El papel real de plugins como Wordfence

Aquí conviene ajustar expectativas.

Un plugin de seguridad no es:

- un escudo mágico

- ni una garantía absoluta

- ni algo que “elimine los ataques”

Su función real es:

- detectar patrones sospechosos

- bloquear intentos automáticos

- limitar accesos

- avisarte de lo que pasa

Y eso es exactamente lo que estás viendo.

Cuando Wordfence bloquea IPs, accesos o peticiones a xmlrpc.php, no es una señal de peligro, sino de actividad controlada.

¿Por qué vienen de tantos países distintos?

Otra duda muy habitual.

Los bots:

- usan servidores comprometidos

- usan VPS alquilados

- usan proxys

- rotan IPs constantemente

Por eso ves intentos desde:

- Estados Unidos

- Europa

- Asia

- direcciones que parecen “normales”

No significa que haya personas reales detrás en cada caso.

Significa que la infraestructura es global.

VPS, IP pública y visibilidad

Aquí tu caso es especialmente interesante y muy común.

Un VPS:

- tiene IP pública fija

- no está “escondido” detrás de otros sitios

- responde directamente a internet

Eso hace que:

- los escaneos lleguen antes

- los logs sean más claros

- los intentos se vean con más detalle

No es un problema del VPS.

Es una consecuencia lógica de tener control y visibilidad.

¿Tiene sentido ocultar wp-login.php?

Para una web sencilla, sí.

Y no por paranoia, sino por reducción de ruido.

Cambiar la URL de acceso:

- no hace tu web invulnerable

- pero elimina el 90% del escaneo automático

- reduce logs, avisos y carga innecesaria

Es una medida práctica, no extrema.

¿Y xmlrpc.php? ¿Bloquearlo o no?

Aquí la respuesta es simple y honesta:

- Si no usas la app móvil de WordPress

- Si no publicas remotamente

- Si no dependes de servicios que lo requieran

👉 bloquearlo no suele tener consecuencias negativas en una web sencilla.

Y elimina una de las rutas más atacadas históricamente.

Qué no hace falta hacer (aunque muchos lo recomienden)

Aquí voy a ser claro, porque esto ahorra tiempo y dolores de cabeza.

Para una web normal no necesitas:

- configuraciones de servidor complejas

- firewalls manuales imposibles

- tocar archivos críticos sin saber

- instalar cinco plugins de seguridad a la vez

- vivir pendiente de cada IP

Más seguridad no siempre significa mejor seguridad.

La seguridad razonable existe

Y este punto es clave para cerrar el círculo.

La seguridad en WordPress no va de eliminar todo riesgo (eso no existe), sino de:

- reducir superficie de ataque

- bloquear lo automático

- detectar lo anómalo

- reaccionar a tiempo

Cuando tienes eso cubierto, los ataques dejan de ser un problema real y pasan a ser parte del paisaje.

Entonces… ¿cuándo sí debería preocuparme?

Buena pregunta.

Hay señales que sí merecen atención:

- accesos exitosos que no reconoces

- archivos modificados sin motivo

- redirecciones extrañas

- avisos de Google o del hosting

- caídas de rendimiento sin explicación

Mientras eso no ocurra y los ataques estén bloqueados, no hay motivo para alarmarse.

Lo que cambia cuando entiendes todo esto

Algo curioso pasa cuando entiendes cómo funcionan los ataques a WordPress.

Dejas de:

- entrar al panel con miedo

- revisar logs con ansiedad

- pensar que tu web está “en peligro constante”

Y empiezas a:

- interpretar la información

- tomar decisiones con criterio

- mantener tu sitio con calma

Y eso, paradójicamente, es lo que más seguridad da.

Un último mensaje importante

Si tienes un WordPress:

- sencillo

- recién creado

- bien configurado

- con medidas básicas de seguridad

y ves ataques bloqueados…

👉 no estás fallando

👉 estás haciendo lo correcto

Internet hoy funciona así.

La diferencia no está en evitar los ataques, sino en estar preparado para que no pasen de ahí.